Les entreprises peuvent légalement surveiller les activités des employés si elles ont des politiques écrites précisant qu’ils ne

devraient pas avoir une attente de la vie privée au travail. Les employés qui utilisent des téléphones de l’entreprise, Internet,

les ordinateurs et les véhicules sont responsables de suivre les politiques et directives de l’entreprise. Les entreprises sont

responsables d’aviser les employés sur ce type d’utilisation est acceptable et la conséquence d’une mauvaise utilisation. Les

entreprises doivent également être conscients des types de surveillance qui traversent la ligne et empiètent sur le droit d’un

individu à la vie privée.

Téléphones de la Société

Presque tout le monde a entendu l’avertissement, « Cet appel peut être surveillé ou enregistré à des fins de formation, » lorsque

vous appelez d’une ligne de service à la clientèle. Téléphones utilisés dans le cours de ses affaires de l’entreprise

appartiennent à la société et peuvent être surveillés. Beaucoup compagnie question des entreprises de téléphones cellulaires à

l’exigence qu’ils soient utilisés pour les affaires de l’entreprise seulement. Dans le cas d’une enquête pour des actions

disciplinaires, les dossiers de téléphone cellulaire pour les appels ou des messages texte peuvent être utilisés comme éléments de

preuve et sont la propriété de la société.

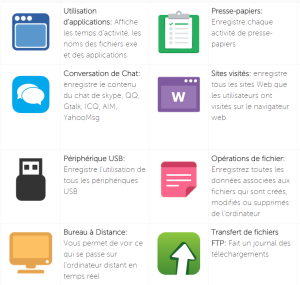

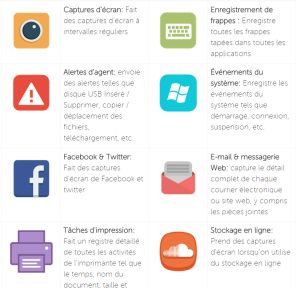

Accès à Internet sur la Société Informatique

Le temps passé à surfer sur le Web pour une utilisation non commerciale affecte la productivité et peut ouvrir les systèmes

informatiques de l’entreprise au piratage et les virus. Les employés qui font des affaires personnelles, surf sites illicites ou

se livrent à des activités illégales en utilisant les réseaux sociaux peuvent causer de l’embarras à l’entreprise et les impliquer

dans les activités illégales ainsi. Les entreprises devraient avoir des politiques d’utilisation d’Internet spécifiques et

inclusives qui sont soit partie du manuel de l’entreprise ou d’une politique distincte qui nécessite une signature de l’employé à

la réception.

Lecture connexe: façons de surveiller les employés qui falsifient les feuilles de temps

Email et SMS

Les e-mails, de la correspondance, des factures, des contrats et d’autres formes de communications électroniques sont des

documents juridiques, soit entre la société et les clients ou d’autres personnes qui font des affaires avec l’entreprise. Ils

peuvent également être utilisés comme éléments de preuve dans les poursuites ou autres différends. Les employés doivent comprendre

les limites entre l’entreprise et l’utilisation personnelle. Utilisation de la messagerie de l’entreprise à des fins personnelles

ouvre la possibilité pour les allégations de harcèlement sexuel, la menace ou à la discrimination.

Véhicules Société

Les entreprises peuvent surveiller les employés qui utilisent des véhicules de l’entreprise de faire des affaires, comme les

vendeurs, les techniciens de service ou le personnel d’entretien, de systèmes GPS. Il est l’occasion pour ces employés de conduire

des affaires personnelles, rentrer à la maison, visiter des amis ou tout simplement perdre du temps car ils sont hors site pour la

plupart de leur journée de travail. Depuis qu’ils sont payés pour leur temps, les entreprises ont le droit d’attendre qu’ils

passent ce moment affaires de l’entreprise.

Le droit des employés à la vie privée

Il ya des limites à la surveillance ou la conduite de la surveillance des activités des employés au travail. Les entreprises ne

peuvent placer des caméras zones où les employés doivent attendre vie privée, comme les toilettes ou les vestiaires. Puisque les

employés au travail doivent parfois faire des appels personnels, les systèmes de surveillance devraient avoir la capacité pour arr

êter l’enregistrement ou l’écoute quand il est évident que l’appel de l’employé est personnelle. politiques de la Société peuvent

inclure la recherche aléatoire ou planifiée des effets personnels des employés si la politique est distribué aux employés et à

l’employé signe une autorisation en reconnaissant qu’ils ont reçu et comprennent la politique et les conséquences pour violer les

politiques et procédures concernant la vie privée de l’employé. Toute politique concernant la vie privée des employés devraient

être examinés par un avocat de l’emploi familier avec l’Etat et la loi fédérale.

Il vous donne également des normes claires de se référer à discipliner un employé de problème, et garde un employé congédié de prétendre qu’ils ont été résiliés sans motif. Politiques établies claires sur le chronométrage, les heures facturables (le cas échéant), des appels téléphoniques personnels, et l’utilisation personnelle d’Internet au travail. Encourager les employés à prendre des pauses hors-la-montre, le cas échéant.

Il vous donne également des normes claires de se référer à discipliner un employé de problème, et garde un employé congédié de prétendre qu’ils ont été résiliés sans motif. Politiques établies claires sur le chronométrage, les heures facturables (le cas échéant), des appels téléphoniques personnels, et l’utilisation personnelle d’Internet au travail. Encourager les employés à prendre des pauses hors-la-montre, le cas échéant.