As empresas financeiras são uma das empresas que enfrentam mais ameaças e riscos de segurança. Mais da metade do setor financeiro entrará em falência devido a problemas de segurança da informação. O vazamento de informações importantes os torna incapazes de sobreviver à competição. Você já se perguntou por que algumas empresas nunca têm problemas de vazamento de informações?

Após investigação, as informações confidenciais foram transmitidas de forma maliciosa por funcionários ou roubadas por concorrentes, o que fez com que a empresa fosse ameaçada. No entanto, algumas empresas não precisam se assustar com isso, sabendo desde a sua introdução que o software de monitoramento de funcionários iMonitor é sua arma secreta. Então, quais funções poderosas ele tem?

Do ponto de vista do funcionário, seus computadores são monitorados legalmente durante o horário de trabalho. O programa do agente funcionará em modo totalmente furtivo, sem janela pop-up, nenhum item em adicionar / remover programas, nenhum item no menu de inicialização do Windows, nenhuma notificação, nenhum ícone na barra de tarefas e área de trabalho e não pode ser finalizado pelo usuário. Devido à configuração das propriedades do agente, os computadores dos funcionários não poderão baixar aplicativos fora das regras ou acessar sites proibidos, nem mesmo copiar arquivos para outros dispositivos fora da lista permitida.

Quando os funcionários precisam enviar documentos, eles precisam primeiro se inscrever no terminal do administrador, caso contrário, não poderão enviar documentos para outros computadores. Mesmo se um funcionário tentar divulgar documentos ou informações importantes, o que ele enviar será um documento criptografado e os computadores sem o software de monitoramento de funcionários iMonitor instalado não conseguirão visualizar normalmente. Desta forma, não importa que tipo de funcionário, melhorará muito a eficiência do trabalho.

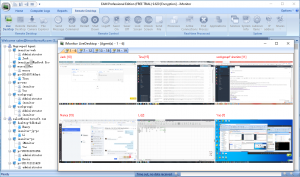

Para o ponto de vista do gerente, o programa de console gravará todas as atividades dos computadores agentes, mesmo para controle remoto. Os registros do computador incluem reprodução de capturas de tela, pressionamentos de tecla, histórico de aplicativo, e-mail, site, chat, etc. Escolha um agente que você precisa ver e clique na função correspondente, a operação é fácil. Com relação ao método de implementação de regras no agente, você pode defini-lo na configuração da propriedade do agente.

Quanto à operação ilegal do agente, um registro de alarme será gerado no computador console, solicitando na forma de uma janela pop-up e uma campainha. Da mesma forma, o iMonitor possui uma função de detecção de palavras-chave. Quando a palavra-chave adicionada aparecer no computador do agente, o programa de console também gerará um alerta. O iMonitor pode gravar a transferência de arquivos e está em detalhes. Se um funcionário excluir alguns arquivos importantes de forma maliciosa ou não intencional, não se preocupe, a função de backup automático de arquivos recuperará os arquivos perdidos para você.

O software de monitoramento PC iMonitor foi implantado em muitas empresas, você não quer ter essa arma secreta para vencer?